تعمية (تخصص)

التعمية[1] أو التشفير المُلغَّز[2] أو الإلغاز[2] (باللاتينية: Cryptographia) (بالإنجليزية: Cryptography) هو فرع من علم التعمية يهتم بممارسة بعض التقنيات لتأمين عملية التواصل بوجود أشخاص أخرين والذين يسمون أعداء (adversaries). بصوره عامة، تهتم التعمية بإنشاء الأنظمة التي تمنع الأعداء أو العامة من قراءة الرسائل الخاصة. أي بوسائل تحويل البيانات (مثل الكتابة) من شكلها الطبيعي المفهوم لأي شخص إلى شكل غير مفهوم بحيث يتعذّر على من لا يملك معرفة سرية محددة معرفة فحواها. مجالات مختلفة من علم أمن المعلومات مثل سرية المعلومات وسلامة المعلومات ومصادقة البيانات تعتبر جوانب أساسية من علم التعمية الحديث. في شكلها المعاصر، التعمية يوجد في عدد من العلوم كعلم الرياضيات وعلوم الحاسب والهندسة الكهربائية وعلوم التواصل والفيزياء. يحظى هذا العلم اليوم بمكانة مرموقة بين العلوم، إذ تنوعت تطبيقاته العملية لتشمل مجالات متعددة منها:التجارة الإلكترونية وبطاقات الدفع الإلكتروني والعملات الرقمية وكلمات مرور أجهزة الكمبيوتر والاتصالات العسكرية.

| صنف فرعي من | |

|---|---|

| جزء من | |

| يمتهنه | |

| فروع | |

| الموضوع | |

| التاريخ |

يشارك منشئ الرسالة المعماة رموز محددة تستعمل في التعمية المستخدمة مع الأشخاص المقصوديين والموجهه لهم الرسالة. وبذلك لا يتمكن الأعداء الذين ليس لديهم هذه الرموز من فهم الرسالة. في دراسات علم التعمية دائما مايستخدم اسم للدلاله للمرسل Alice (أو الرمز "A"))، واسم Bob (أو الرمز "B") للمستقبل المعني بالرسالة واسم Eve للأعداء. إزدادت صعوبة الطرق المستخدمة بدراسة علم التعمية وانتشرت تطبيقاته بشكل أكثر مع التطورات المستحدثه بالأله الدوارة بالحرب العالمية الأولى ومع اختراع الكمبيوتر بالحرب العالمية الثانية.

يعتمد علم التعمية الحديث بشكل مكثف على نظريات رياضية وتطبيقات علم الحاسب. تُصمم خوارزميات التشفير بناء على فروض حاسوبية صعبة من الصعب اختراقها من قبل العدو.

مصطلح التعمية

عدلاستعمل العرب هذا المصطلح كناية عن عملية تحويل نص واضح إلى نص غير مفهوم باستعمال طريقة محددة، يستطيع من يفهمها أن يعود ويفهم النص. غير أن في الوقت الحالي كثر استعمال مصطلح التشفير.

التعمية هي الإخفاء، ومنه تعمية الأخبار عن العدو أي إخفاؤها.[3] وجاء في لسان العرب: «وعَمِيَ عليه الأَمْرُ: الْتَبَس؛ ومنه قوله تعالى: فعَمِيَتْ عليهمُ الأَنباء يومئذٍ. والتَّعْمِيَةُ: أَنْ تُعَمِّيَ على الإِنْسانِ شيئاً فتُلَبِّسَه عليه تَلْبِيساً. وفي حديث الهجرة: لأُعَمِّيَنَّ على مَنْ وَرائي، من التَّعْمِية والإِخْفاء والتَّلْبِيسِ، حتى لا يَتبعَكُما أَحدٌ.»[4] وفي معجم الرائد: عمى الكلام تعمية أي أخفاه.[5]

وكان العرب هم أول من درس هذه المادة منهجياً وسموه «علم استخراج المعمى»، ودونوا فيهما مصنفات مستقلة في غاية الأهمية منذ القرن الثالث الهجري.[6] ويبدو أن الخليل بن أحمد الفراهيدي هو أول من كتب في هذا الشأن فقد نسب له الزبيدي في «طبقات النحويين واللغويين كتاباً في المعمى، وليعقوب بن إسحق الكندي مؤلف شهير هو «رسالة في استخراج المعمى» حققه مجمع اللغة العربية في دمشق».[7]

أما أصل التسمية الإنجليزية هو كلمة إغريقية، وتعني الكتابة السرية، من الكلمة كريبتو "crypto" من "κρυπτός" اليونانية، بمعنى «السرية»، والكلمة (graphei",(γραφή"، غرافي، وتعني الكتابة.[8]

التعمية التقليدية

عدلأنواع التعمية التقليدية الرئيسة هي التعمية بالقلب أو البعثرة [الإنجليزية]، والتي يعاد فيها ترتيب حروف الرسالة (على سبيل المثال، "مرحبا أيها العالم" تصبح "ابحرم اهيأ ملاعلا 'في نظام إعادة ترتيب بسيط)، وشفرات الاستبدال تعمية استبدال، التي تستبدل منهجيا حروف أو مجموعات من الحروف لرسائل مع حروف أو مجموعة من الحروف الأخرى (على سبيل المثال، 'يطير في ان واحد' تصبح 'اظاز قا به يبخذ' عن طريق استبدال كل حرف مع الحرف الذي يليه في الأبجدية العربية).

التعمية الحديثة

عدلتستند خوارزميات التشفير الحديثة كثيرًا إلى نظرية رياضية وممارسة علم الحاسوب، ويتم تصميم خوارزميات التشفير استنادا إلى فرضيات صعوبة الحساب فرض صعوبة الحساب، مما يجعل من الصعب كسر مثل هذه الخوارزميات عملياً، من قبل أي خصم. من الممكن، نظريا، كسر هذه الخوارزميات ولكن من غير المجدي عمليا القيام بذلك بأي وسيلة عملية معروفة. لذلك تسمى هذه الصيغ آمنة حسابيا؛ طبقا للتقدم النظري في العلوم، على سبيل المثال، تتطلب هذه الحلول أن تتكيف باستمرار، مع إدخال تحسينات في خوارزميات تحليل العدد الصحيح إلى عوامله، وتقنيات حوسبة أسرع. توجد نظم آمنة بحسب نظرية المعلومات الأمان من حيث نظرية المعلومات، الأمان من حيث نظرية المعلومات، وسبق برهنة عدم إمكانية كسرها حتى مع توفر قدرة حوسبة غير محدودة، مثل، لوحة المرة الواحدة لوحة المرة الواحدة، لكن هذه النظم أكثر صعوبة في التطبيق من الآليات الجيدة، القابلة للكسر نظريا وآمنة حسابيا.المخطط في أدناه يبين تصنيفا للشفرات.

استعمالات حديثة

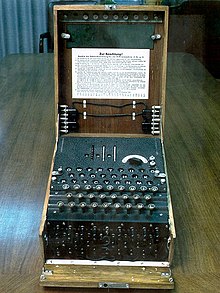

عدلفي العصر الحديث، تعد آلة إنجما التي استخدمها الجيش الألماني في الحرب العالمية الثانية، أبرز مثال على استخدام التعمية لتحقيق تفوق على العدو في مجال الاتصالات، وكانت الأبحاث التي جرت بشكل منفصل في كل من المؤسستين العسكريتين الأمريكية والبريطانية في سبعينيات القرن العشرين فتحا جديدا فيما صار يعرف الآن بتقنيات التعمية القوية المعتمدة على الحوسبة، وارتبطت التعمية بعلوم الجبر ونظرية الأعداد ونظرية التعقيد ونظرية المعلومات.

توسع نطاق تطبيقات التعمية كثيرا في العصر الحديث بعد تطور الاتصالات وحدوث ثورة الاتصالات بما تتطلبه أحيانا من استيثاق وحاجة إلى ضمان عدم التنصت ومنع التجسس والقرصنة الإلكترونيين وتأمين سبل التجارة الإلكترونية.

تعد تقنيات التوقيع الرقمي والتصويت الالكتروني والنقد الرقمي تطبيقات عملية معتمدة على التعمية.

المراجع

عدل- ^ [أ] معجم المصطلحات المعلوماتية (بالعربية والإنجليزية)، دمشق: الجمعية العلمية السورية للمعلوماتية، 2000، ص. 132، OCLC:47938198، QID:Q108408025

[ب] نزار الحافظ (2007)، مسرد مصطلحات المعلوماتية (بالعربية والإنجليزية)، الجمعية العلمية السورية للمعلوماتية، ص. 19، QID:Q108442159

[جـ] يحيى مير علم (2018). معجم أعلام التعمية واستخراج المعمى في التراث العربي والإسلامي. الوعي الإسلامي (167). الكويت: وزارة الأوقاف والشؤون الإسلامية. ص. 23. ISBN:978-9921-706-04-8. QID:Q123010533.

[د] هيئة الموسوعة العربية (1998)، الموسوعة العربية، دمشق: هيئة الموسوعة العربية، ج. 6، ص. 658، QID:Q12194102

- ^ ا ب نزار الحافظ (2007)، مسرد مصطلحات المعلوماتية (بالعربية والإنجليزية)، الجمعية العلمية السورية للمعلوماتية، ص. 76، QID:Q108442159

- ^ محمد رواس قلعه جي؛ حامد صادق قنيبي؛ قطب مصطفى سانو (1996)، معجم لغة الفقهاء: عربي - انكليزي مع كشاف انكليزي، عربي بالمصطلحات الواردة في المعجم (بالعربية والفرنسية والإنجليزية) (ط. 1)، بيروت: دار النفائس للطباعة والنشر والتوزيع، ص. 116، OCLC:1158651576، QID:Q107435255

- ^ ابن منظور (1994)، لسان العرب (ط. 3)، بيروت: دار صادر، ج. 15، ص. 100، OCLC:4770578388، QID:Q114878607

- ^ جبران مسعود (1992)، الرائد: معجم لغوي عصري رتبت مفرداته وفقاً لحروفها الأولى (ط. 7)، بيروت: دار العلم للملايين، ص. 563، OCLC:122863932، QID:Q115308810

- ^ محمد مكي الحسني (2008). "علم التعمية واستخراج المعمى عند العرب" (PDF). مجلة مجمع اللغة العربية بدمشق. ج. 83 ع. 1: 161-162. ISSN:0258-1442. QID:Q125549548.

- ^ علم التعمية واستخراج المعمى عند العرب: دراسة وتحقيق لرسائل الكندي وابن عدلان وابن الدريهم، تحقيق: محمد مراياتي، محمد حسان الطيان، يحيى مير علم، دمشق: مجمع اللغة العربية بدمشق، ج. 1، 1987، ص. 49-50، OCLC:1295819170، QID:Q123939109

{{استشهاد}}: صيانة الاستشهاد: آخرون (link) - ^ Liddell and Scott's Greek-English Lexicon. Oxford University Press. (1984)

انظر أيضاً

عدل| تعمية في المشاريع الشقيقة: | |

| |